پاورتل/ مرکز مدیریت راهبردی افتا نسبت به شناسایی بدافزارتوسعه یافته مخرب « Lemon Duck » که در کمین بیدقتیهای امنیتی قرار دارد هشدار داد.

بدافزار «لمون داک» مکانیزمهای امنیتی ناقص را دور زده و به اجرای محصولات امنیتی خاتمه میدهد.

نمونههای جدید بدافزار Lemon Duck با استفاده از دستور ویندوزی certutil و کدهای اجرایی مخرب، روی دیسک ذخیره و در ادامه با استفاده از PowerShell اجرا میشوند.

یکسان بودن نام کاربری و رمز عبور ایجاد شده در فرمانها با حسابهای کاربری ساخته شده در حملات مبتنی بر دستور ویندوزی certutil ، به همراه عواملی دیگر موجب شده است که گردانندگان همه این حملات، یک فرد یا گروه تلقی شوند.

-

دستبند طلا ۱۸ عیار زنانه دُرج مدل DB02

۲,۸۶۳,۸۷۰ ﷼ انتخاب گزینهها این محصول دارای انواع مختلفی می باشد. گزینه ها ممکن است در صفحه محصول انتخاب شوند -

دستکش بچگانه کد ۱۰۱۴

خرید محصول -

دستبند طلا ۱۸ عیار مردانه لیردا مدل اسم مهرشاد ۶۴۰۰

۱,۳۲۰,۰۳۰ ﷼ انتخاب گزینهها این محصول دارای انواع مختلفی می باشد. گزینه ها ممکن است در صفحه محصول انتخاب شوند -

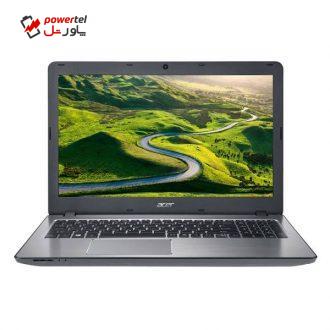

لپ تاپ ۱۵ اینچی ایسر مدل Aspire F5-573G-7512

خرید محصول -

مبدل HDMI به VGA کی نت مدل HD-Conversion

خرید محصول -

کفش مخصوص دویدن مردانه شیما مدل ۴۷۷۸۷۷۷۴۲

۵۲۹,۰۰۰ ﷼ انتخاب گزینهها این محصول دارای انواع مختلفی می باشد. گزینه ها ممکن است در صفحه محصول انتخاب شوند -

چسب قطره ای مدل ch-al حجم یک میلی لیتر بسته ۳ عددی

اطلاعات بیشتر -

دزدگیر خودرو تمدن مدل کیلس استارتر کد KLS20

اطلاعات بیشتر

مهاجمان در کمپین بدافزار Lemon Duck با استفاده از ProxyLogon برای استخراج ارز دیجیتال به اهداف خود نفوذ میکنند و برخی از سرورهای ایرانی را نیز هدف قرار دادهاند.

شرکت امنیتیSophos اعلام کرده است که نسخه جدید بدافزار لمون داک، برای ماندگاری روی سیستمها، ماینر را به عنوان سرویس ویندوزی نصب میکند و آلودگی را در سطح شبکه گسترش میدهد.

مهاجمان سایبری همچنین با استفاده از تیم بدافزار، حساب کاربری با قابلیت دسترسی از راه دور، در سرورهای قربانی ایجاد و به خوبی از سرورهای آسیبپذیر Exchange سوءاستفاده میکنند.

کارشناسان مرکز مدیریت راهبردی افتا میگویند: در صورت مجهز بودن محصول امنیتی به قابلیت حفاظت از دستکاری (Tamper Protection)، تکنیکهای مهاجمان لمون داک، بیثمر خواهند بود.

مشروح اطلاعات فنی، نشانههای آلودگی سرورهای قربانی شده و لینک دسترسی به گزارش شرکت امنیتی Sophos در پایگاه اینترنتی مرکز مدیریت راهبردی افتا در دسترس است.