آسیبپذیریهایی که در نسخه خاصی از کرنل تراشههای اگزینوس قرار دارند، گوشیهای سامسونگ را تهدید میکنند.

گوگل میگوید به شواهدی دست پیدا کرده که نشان میدهد یک شرکت ارائهدهنده سرویسهای نظارتی در حال سوءاستفاده از سه آسیبپذیری امنیتی روز صفر در گوشیهای جدید سامسونگ بوده است. این آسیبپذیریها ظاهراً امکان کنترل مجوزهای نوشتن و خواندن در کرنل و دسترسی به دادههای دستگاه را فراهم میکنند.

-

نیم بوت پسرانه مدل سهیل کد ۱۴۷

خرید محصول -

بند عینک لاچو مدل Metal gold 2019

خرید محصول -

باتری موبایل مدل HB396689ECW با ظرفیت 4000mAh مناسب برای گوشی موبایل هوآوی Mate 9

خرید محصول -

کفش ساحلی مدل 512Z

۱۵۰,۰۰۰ ﷼ انتخاب گزینهها این محصول دارای انواع مختلفی می باشد. گزینه ها ممکن است در صفحه محصول انتخاب شوند -

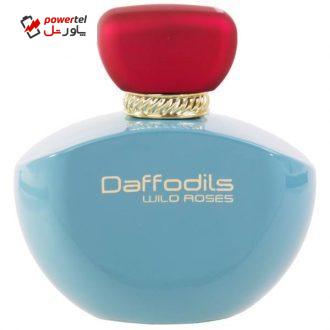

ادو پرفیوم زنانه فراگرنس ورد مدل Daffodils Wild Roses حجم ۱۰۰ میلی لیتر

خرید محصول -

ساعت هوشمند موبووی مدل تیک واچ کد S2 GLACIER

خرید محصول -

مچ بند هوشمند امیزفیت مدل EMA EMOLED BAND7 2022

۱,۷۰۰,۰۰۰ ﷼ انتخاب گزینهها این محصول دارای انواع مختلفی می باشد. گزینه ها ممکن است در صفحه محصول انتخاب شوند -

بست سیم مدل BS7 بسته ۱۰ عددی

۳۵,۰۰۰ ﷼ انتخاب گزینهها این محصول دارای انواع مختلفی می باشد. گزینه ها ممکن است در صفحه محصول انتخاب شوند

«مدی استون»، محقق امنیتی پروژه صفر گوگل در پستی اعلام کرد که این آسیبپذیریها را در نرمافزار سفارشی سامسونگ پیدا کرده که در حملات سایبری در کنار یکدیگر استفاده شده و گوشیهای اندرویدی این شرکت را هدف قرار میدهند. این حملات ظاهراً روی دستگاههایی اجرا میشوند که تراشهای از برند اگزینوس با یک شماره کرنل خاص دارند.

کدام گوشیهای سامسونگ با این آسیبپذیری شناسایی شدهاند؟

گوشیهای سامسونگ معمولاً در اروپا، خاورمیانه و آفریقا با تراشههای اگزینوس فروخته میشوند. استون میگوید محصولاتی که تاکنون تشخیص داده شده از این کرنل معیوب استفاده میکنند، گلکسی S10، گلکسی A50 و A51 هستند. البته برای سوءاستفاده کردن از این آسیبپذیریها، کاربر ابتدا باید یک اپ مخرب را روی دستگاه خود نصب کرده باشد.

این اپلیکیشن به مهاجم اجازه میدهد به سیستمعامل دسترسی پیدا کند. استون میگوید تاکنون فقط یکی از اجزای این اپ را به دست آورده و بنابراین نمیداند که محموله نهایی این برنامه برای آلودهکردن گوشیهای کاربران چیست:

«اولین آسیبپذیری در این زنجیره که خواندن و نوشتن فایل بهصورت قراردادی است، اصلیترین بخش زنجیره به حساب میآید. این آسیبپذیری چهار دفعه و در هر گام حداقل یکبار استفاده میشود. بخش جاوا در دستگاههای اندرویدی بهترین هدف برای محققان امنیتی نیست، اگرچه سطح دسترسی بالایی دارد.»

گوگل نام گروهی را که از این آسیبپذیریها استفاده کرده است، ننوشته اما گفته که سوءاستفاده کردن از این روش الگویی شبیه به حملات جاسوسافزاری دارد که معمولاً توسط گروههای تحت حمایت دولتها انجام میشود. استون همچنین اعلام کرده که در این تحلیل و بررسی به اطلاعات مهمی درباره شیوه هدف قرار دادن دستگاههای اندرویدی دست یافته و حالا لازم میداند که تحقیقات بیشتری درباره نرمافزارهای متعلق به تولیدکنندگان محصولات اندرویدی انجام دهد.