یک آسیب پذیری تازه در گوشیهایی همچون گلکسی S22 و پیکسل ۶ که به صورت پیشفرض از اندروید ۱۲ برخوردارند کشف شده که میتواند کنترل گوشی را از دستتان خارج کند.

آسیب پذیری جدید در گوشیهای مجهز به اندروید ۱۲ از کارخانه یافت شده که به اپلیکیشنهای مخرب اجازه میدهد تا اختیار گوشی هوشمند شما را به طور کامل در دست بگیرند. با این وجود تاکنون گزارشی در مورد استفاده از این آسیب پذیری که لوله کثیف یا Dirty Pipe نامیده میشود، وجود ندارد.

در سالهای اخیر آسیب پذیریهای نرمافزاری و سختافزاری زیادی کشف شده که برخی از آنها به کار گرفته شده و در استخراج دادههای کاربران موثر بودهاند. حال Dirty Pipe در گوشیهای هوشمندی که از کارخانه به اندروید ۱۲ مجهز شدهاند، کشف شده است. از میان این گوشی هوشمند میتوان سری Galaxy S22 و Pixel 6 را نام برد.

-

شورت زنانه ژولانیک مدل لامبادا کد BMA بسته ۳ عددی

۱۸۹,۹۰۰ ﷼ انتخاب گزینهها این محصول دارای انواع مختلفی می باشد. گزینه ها ممکن است در صفحه محصول انتخاب شوند -

گوشواره طلا ۱۸ عیار زنانه طلا و جواهرسازی افرا مدل حلقه ای البرنادو ۱۶۵

۷,۸۸۱,۹۰۰ ﷼ انتخاب گزینهها این محصول دارای انواع مختلفی می باشد. گزینه ها ممکن است در صفحه محصول انتخاب شوند -

تی شرت ورزشی زنانه پانیل مدل 199RB

۲۷۰,۰۰۰ ﷼ انتخاب گزینهها این محصول دارای انواع مختلفی می باشد. گزینه ها ممکن است در صفحه محصول انتخاب شوند -

لپ تاپ ۱۳ اینچی مایکروسافت مدل Surface Laptop – H

خرید محصول -

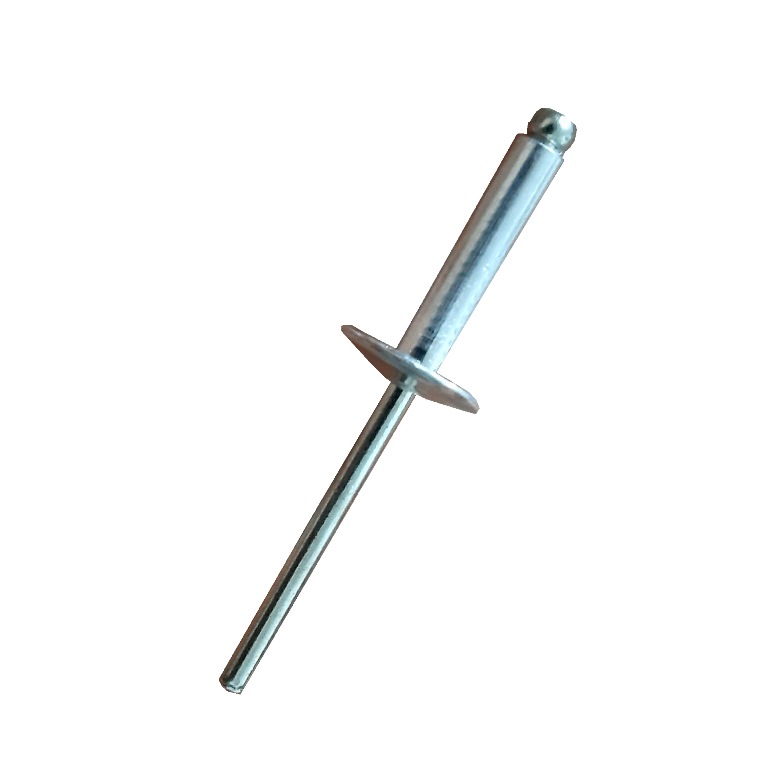

میخ پرچ مدل Al 4-18 بسته ۴۰ عددی

۳۲,۸۰۰ ﷼ انتخاب گزینهها این محصول دارای انواع مختلفی می باشد. گزینه ها ممکن است در صفحه محصول انتخاب شوند -

رنگ مو استایکس شماره ۹.۵ حجم ۱۰۰ میلی لیتر رنگ آبنوس

خرید محصول -

عینک مجیک ویژن کد ۱۸۶ به همراه ۲ فریم اضافی

خرید محصول -

ست سرهمی و کلاه نوزادی آدمک مدل ۲۱۷۱۱۴۱-۰۱

خرید محصول

ریشه این آسیب پذیری به کرنل لینوکس نسخه ۵.۸ باز میگردد که توسط گوشیهای هوشمند جدید مجهز به اندروید ۱۲ به صورت پیشفرض مورد استفاده قرار میگیرد. یک توسعه دهنده به نام Max Kellerman باگ لوله کثیف را پیدا کرده و در بلاگ خود راجع به آن نوشته است.

Dirty Pipe به برخی اپلیکیشنهای اندرویدی که مجوز خواندن فایلها را دارند، اجازه میدهد تا مواردی که میتواند شامل یک کد مخرب شوند را روی سیستم بازنویسی کنند و کنترل گوشی شما را در دست بگیرند. Kellerman با موفقیت آسیب پذیری لوله کثیف را روی گوشی گوگل پیکسل ۶ نشان داده است.

از این رو به کاربران گوشیهایی مانند گلکسی S22 که به صورت پیش فرض اندروید ۱۲ روی آنها نصب شده توصیه میشود تا زمان ارائه آپدیت امنیتی مربوطه، اپهای مورد نیاز خود را از منابع مطمئن دانلود کنند.